Les notes de version officielles d’iOS 26.4.1 tiennent en quatre mots : « bug fixes ». Pas un mot sur le bug de synchronisation iCloud introduit dans iOS 26.4, ni sur l’activation automatique de la Protection des appareils volés sur les iPhone gérés en entreprise. Apple a livré deux changements concrets le 8 avril 2026, en build 23E254, sans les documenter. L’un concerne tous les utilisateurs iCloud. L’autre intéresse directement les équipes IT qui pilotent des flottes MDM.

Un bug de synchronisation iCloud introduit dans iOS 26.4

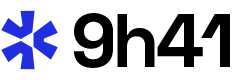

iOS 26.4 embarquait un bug silencieux : la synchronisation iCloud échouait dans certaines applications sans afficher d’erreur visible. Le problème, remonté via l’Apple Developer Forums, touchait les apps utilisant CloudKit, le framework de synchro cloud d’Apple. iOS 26.4.1 corrige ce comportement.

Un utilisateur standard ne pouvait pas le détecter. Pas de message d’erreur, pas de notification. Les données paraissent présentes localement mais ne remontent pas vers iCloud et donc pas vers les autres appareils du même compte. Des apps comme Notes, Rappels ou des applications tierces s’appuyant sur CloudKit pouvaient ainsi perdre silencieusement leur cohérence entre iPhone, iPad et Mac. Le thread des forums développeurs Apple a permis d’identifier la régression introduite précisément dans iOS 26.4.

Stolen Device Protection activée automatiquement sur les iPhone MDM

Le deuxième changement concerne les appareils gérés par une organisation via MDM (Mobile Device Management). Selon le document support Apple n°125073, les iPhone passant d’iOS 26.4 à iOS 26.4.1 voient la Stolen Device Protection s’activer automatiquement, sans intervention de l’utilisateur ni de l’administrateur.

Concrètement : avant iOS 26.4, la fonctionnalité était désactivée par défaut et s’activait manuellement via Réglages, dans la section Face ID et code. iOS 26.4 l’avait déjà activée par défaut pour les utilisateurs individuels. iOS 26.4.1 applique la même logique aux appareils gérés en entreprise, en silence.

Ce que fait concrètement la Protection des appareils volés

Introduite dans iOS 17.3 en réponse à une série de vols ciblés, la Stolen Device Protection ajoute une couche d’authentification biométrique obligatoire pour les actions sensibles, même lorsque le code de déverrouillage est connu. L’idée : contrer les scénarios où un voleur observe la victime saisir son code dans un lieu public avant de dérober l’iPhone.

Une fois activée, Face ID ou Touch ID devient obligatoire pour accéder aux mots de passe iCloud Keychain, désactiver le mode Perdu, effacer le contenu de l’appareil, modifier le code d’accès ou utiliser les moyens de paiement enregistrés dans Safari. Pour les actions les plus critiques, comme le changement du mot de passe de l’identifiant Apple, la fonctionnalité impose un délai de sécurité d’une heure entre 2 authentifications biométriques, sauf dans les lieux familiers reconnus par l’iPhone (domicile, lieu de travail habituel).

« Une couche de sécurité supplémentaire dans le cas où quelqu’un a volé votre iPhone et connaît également le code d’accès. » Apple, page support Stolen Device Protection

Ce que ça change pour les administrateurs IT

L’activation automatique sur les appareils gérés par MDM soulève une question pratique pour les équipes IT. Dans un contexte d’entreprise, les iPhone peuvent être partagés entre employés, réinitialisés fréquemment ou configurés sans compte personnel. L’activation silencieuse de Stolen Device Protection peut bloquer des workflows d’administration si l’authentification biométrique n’est pas configurée ou si l’appareil est utilisé par plusieurs personnes.

Apple n’a pas publié de note technique à destination des administrateurs MDM avant le déploiement. Le document support n°125073, qui documente ce comportement, n’a été repéré qu’après la mise en ligne de la mise à jour. Les équipes utilisant des solutions comme Jamf, Microsoft Intune ou Kandji devront vérifier leur parc après déploiement d’iOS 26.4.1.

Pas de patch de sécurité dans cette version

iOS 26.4.1 ne contient aucun correctif de sécurité. Pas de bulletin CVE, pas de faille comblée. Pour les équipes IT qui priorisent les déploiements en fonction des patchs critiques, ce n’est pas une mise à jour urgente sur le plan sécurité. Reste le bug CloudKit et l’activation MDM : à chacun d’évaluer si ça suffit à pousser la mise à jour sur le parc.

La mise à jour est disponible pour l’iPhone 11 et les modèles plus récents, via Réglages, Général, Mise à jour logicielle. Apple continue de publier des changelogs minimalistes sur les mises à jour mineures. Ce que contient vraiment iOS 26.4.1, c’est la presse tech et les forums développeurs qui l’ont trouvé.

Les deux changements d’iOS 26.4.1 en résumé

| Changement | Problème initial | Impact | Qui est concerné |

|---|---|---|---|

| Correctif CloudKit | Bug de synchro iCloud introduit dans iOS 26.4 | Données non synchronisées entre appareils sans erreur visible | Tous les utilisateurs iCloud |

| Stolen Device Protection | Fonctionnalité désactivée par défaut sur appareils MDM | Activation automatique lors de la mise à jour | iPhone gérés en entreprise (MDM) |